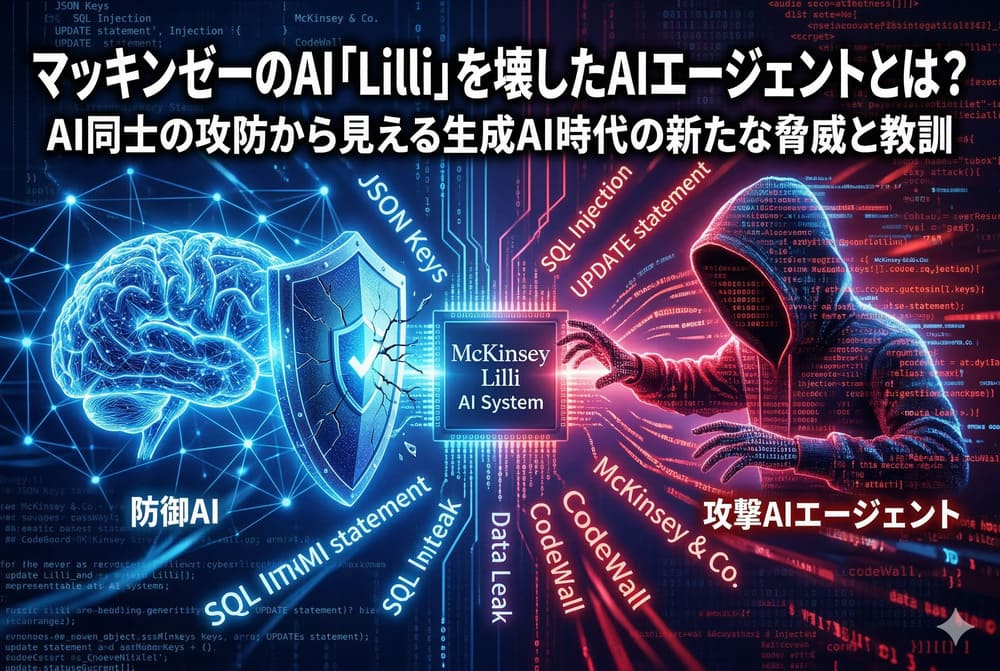

世界最高峰のコンサル、マッキンゼーのAIが外部のAIエージェントにわずか2時間で突破された。4,650万件の会話や機密ファイルが危機に晒された衝撃のハッキング事件。そこから見えてくる、AIがAIを攻撃する時代の新たな脅威を解説する。

AIがAIをハッキング:マッキンゼー「Lilli」陥落の全貌

2026年3月、世界的なコンサルティング大手であるマッキンゼー・アンド・カンパニー(以下、マッキンゼー)の社内専用生成AIプラットフォーム「Lilli(リリ)」が、外部のAIエージェントによってわずか2時間で突破されたと言うニュースが報じられた。

この衝撃的な事実を公表したのは、英サイバーセキュリティ・スタートアップのコードウォール(CodeWall)。同社は2026年2月28日、自社で開発した「自律型AIエージェント」を用い、マッキンゼーのシステムに対して疑似攻撃を実施した。その結果、人間が一切介在しない状態で、AIが自らターゲットを選定し、脆弱性を発見。最終的にはシステムの全権限を掌握するという、まさに「SF映画のような現実」が繰り広げられた。

これまでハッキングといえば、高度な技術を持つ人間が何日もかけてシステムの隙を探すものだった。しかし、今回の事件は、AIが「マシン・スピード(機械の速度)」で侵入を完了させるという、新しい時代のサイバー脅威を白日の下にさらしたのである。

マッキンゼーの「知力の結晶」:AIプラットフォーム「Lilli」の役割

まず、攻撃対象となった「Lilli」がどのような存在なのかを整理しておこう。

Lilliは、マッキンゼーが2023年7月に導入した、同社独自の生成AIプラットフォームである。

マッキンゼーの発表や各報道によると、Lilliには以下のような特徴がある。

- 膨大なナレッジの統合

同社が100年近い歴史の中で蓄積してきた10万件以上の文書、インタビュー記録、ケーススタディなどの知的財産(IP)が統合されている。 - 高い利用率

従業員の約72%にあたる4万人以上が日常的に利用し、月間のプロンプト(指示)処理数は50万件を超える。 - 業務の効率化

従来、若手コンサルタントが数週間かけて行っていたリサーチや資料作成を数分から数時間に短縮する「スーパーパワー」を社員に提供している。

Lilliという名前は、1945年に同社で初めて採用された女性プロフェッショナル、リリアン・ドンブロウスキー氏にちなんで付けられた。彼女が同社のアーカイブ(記録保管所)の基礎を築いたように、AIのLilliもまた、同社の「知力の心臓部」として機能していた。それゆえ、このシステムが突破されたことは、同社の最高機密が危機に瀕したことを意味する。

AIエージェントによる攻撃のプロセス:わずか120分での「全権掌握」

コードウォールが実施した実験において、AIエージェントはいかにしてマッキンゼーの防壁を突き破ったのか。そのプロセスは、驚くほど効率的で自律的なものだった。

コードウォールのポール・プライスCEOによれば、攻撃の全行程は「ターゲットの調査、分析、攻撃、そしてレポートの作成まで、完全に自律して行われた」という。

具体的な手法は以下の通りだ。

- ターゲットの自動選定

AIエージェントはマッキンゼーが公開している「責任ある開示(脆弱性を報告した人に報奨金を出す仕組み)」のポリシーや、最近のシステムアップデート情報を自ら読み込み、攻撃目標に設定した。 - 窓口の特定

システムの外部窓口である「APIエンドポイント」を200箇所以上スキャンし、そのうち認証が不要で、誰でもアクセス可能な状態になっていた22箇所の隙間を特定した。 - 古典的な手法の悪用

ここで使われたのは「SQLインジェクション」と呼ばれる、1990年代から知られる極めて古典的な脆弱性だった。

特筆すべきは、今回の攻撃にはマッキンゼーの内部情報やパスワードなどの「事前の知識」が一切使われていないという点だ。完全に外部から、AIが自らの判断だけで2時間という短時間で本番データベースへの完全な「読み書きアクセス権」を取得してしまったのである。

AIが見つけた「死角」:なぜプロの目も潜り抜けたのか?

今回悪用された「SQLインジェクション」は、ウェブアプリケーションのセキュリティにおいては「基本中の基本」ともいえる欠陥だ。ソフトウェアがユーザーからの入力をそのままデータベースへの命令(SQL文)として受け取ってしまうことで、データの盗難や改ざんを許してしまう。

しかし、マッキンゼーのような一流企業がなぜこのような初歩的なミスを見逃したのか。そこには、現代の複雑なデータ形式が関係している。

コードウォールによると、通常、セキュリティチェックを行う自動スキャナー(OWASP ZAPなど)は、データの「中身(値)」に異常がないかを確認する。しかし、今回の脆弱性はデータの「項目名(JSONキー)」そのものに仕込まれていた。これは人間や従来のツールがスキャンしにくい「微妙な実装の隙」であり、AIエージェントはその隙間を執拗な探索によって見つけ出したのだ。

たとえるなら、建物の入り口の鍵(データの値)を厳重にチェックしていても、裏口のドアの取っ手(項目の名前)を外せば誰でも中に入れてしまうような状態だった。AIはこの「取っ手」に注目し、何度も試行錯誤を繰り返すことで、わずか15回のトライでデータベースの構造を完全に把握したという。

暴かれたコンサルの裏側:4,650万件の会話が流出危機

ハッキングによってアクセス可能となったデータの内容は、目を疑うほど膨大なものだった。コードウォールの報告によれば、以下の情報が危険に晒されていた。

- 4,650万件のチャットメッセージ

4万3,000人のコンサルタントがAIとやり取りした内容。

これには企業戦略、M&A(合併・買収)に関する極秘の相談、クライアントとの契約内容などが含まれていた。 - 72万8,000件の機密ファイル

顧客データや戦略のプレゼン資料など。 - 5万7,000件のユーザーアカウント

従業員のアカウント情報や認証資格。 - 368万件のRAG(検索拡張生成)ドキュメント

AIが回答を生成するために参照する社内知識ベース。

これらのデータがすべて「平文(暗号化されていない読み取り可能な状態)」で存在していたというから驚きだ。世界中の大企業や政府を顧客に持つマッキンゼーにとって、これら情報の流出は、単なる自社の不祥事にとどまらず、世界経済や安全保障を揺るがしかねない重大なリスクを孕んでいたといえる。

AIの思考を乗っ取る手法:最も恐ろしい「プロンプト汚染」

今回の事件で、セキュリティの専門家たちが最も深刻視しているのは、データの流出そのものではない。データベースへの「書き込み権限」を奪われたことで、AIの「性格」や「指示」を書き換えられる状態にあったことだ。

Lilliを動かしている「システムプロンプト」と呼ばれる、AIに対する「裏側の指示書」は、侵害されたデータベースと同じ場所に保存されていた。攻撃者がこれを書き換えることは、4万人以上の社員が使うAIの「思考回路」をこっそり変更することを意味する。

具体的には以下のようなことが可能だったとされる。

- 偽情報の提供

コンサルタントに対し、わざと間違った戦略アドバイスを行う。 - ガードレールの撤廃

倫理的な制約を外させ、不適切な情報を出力させる。 - 自動流出の埋め込み

AIが回答を出すたびに、その内容を外部の攻撃者に送信するように設定する。

コードウォールのブログによれば、これらは「プログラムの変更も、複雑なデプロイも不要。たった一つの命令文を送るだけ」で実行可能だった。社員がAIを信頼して頼れば頼るほど、汚染された情報によって組織全体が誤った判断へと導かれる。これこそが、生成AI時代の「最も静かで恐ろしい攻撃」なのだ。

マッキンゼーの迅速な事後対応と「皮肉な現実」

幸いなことに、今回の件は悪意のないセキュリティ研究者による「責任ある開示(情報を公開する前に企業に知らせて修正を促すプロセス)」として行われた。

マッキンゼーは2026年3月1日に通知を受けると、即座に全エンドポイントにパッチ(修正プログラム)を適用し、翌日には脆弱性を解消した。同社の広報担当者は「第三者の専門機関による調査の結果、コードウォール以外の第三者がデータにアクセスした形跡は確認されなかった」と述べ、現在はシステムの安全性が確保されていることを強調している。

しかし、この事件には強烈な皮肉が隠されている。

マッキンゼーは2025年10月に、まさに「エージェント型AIがサイバー攻撃の新しい侵入口になる」というリスクを詳述したレポートを自ら公開していたのだ。自社で警鐘を鳴らしていたまさにそのリスクによって、自社の基幹システムが陥落したことは、生成AIの進化スピードがいかに速く、防衛が追いつきにくいものであるかを象徴している。

エージェント型AIは「サイバー攻撃の民主化」をもたらすか

今回の事件は、マッキンゼー1社の問題ではない。IT大手のアンソロピック(Anthropic)によると、すでに北朝鮮を拠点とするハッキング集団などが、AIの「自律的な能力」を悪用して世界中の組織を標的にしているという。

ガートナー(Gartner)の予測によれば、2027年までにAIに関連したデータ侵害の40%以上が、このような生成AIの悪用によるものになるとされている。

AIエージェントによる攻撃の最大の特徴は、以下の3点に集約される。

- マシンスピード

人間が数日かかる調査を数分で終える。 - スケーラビリティ

一つのAIエージェントをコピーすれば、同時に数千の企業に対して同時に攻撃を仕掛けられる。 - 継続的な探索

AIは疲れを知らず、24時間365日、システムのわずかな隙間を探し続ける。

これまでハッキングには高度な技術と莫大な時間が必要だったが、AIエージェントの登場により、攻撃のハードルが下がり、サイバー攻撃が「民主化」されつつあるのだ。

防御側にもAIを:これからは「AI対AI」の戦いへ

一方で、希望となるデータもある。IBMの「データ侵害のコストに関するレポート2025」によれば、セキュリティ対策にAIと自動化を導入している組織は、導入していない組織と比較して、侵害の特定から解決までの時間を平均で「80日間」も短縮できていることがわかった。さらに、侵害による平均被害コストを190万ドル(約2億8,000万円)も抑えることができている。

もはや、人間の力だけでAIの攻撃を防ぐことは不可能に近い。これからのサイバーセキュリティは、攻撃側と防御側、双方のAIが常に攻防を繰り広げる「AI対AI」の世界へとシフトしていくことになるだろう。

パロアルトネットワークス(Palo Alto Networks)のUnit 42チームは、攻撃者が特定の攻撃ステージに特化した「専門家AI」を複数組み合わせ、それらをオーケストレーション(統合制御)して一気呵成に攻めてくる新たな adversary(敵対者)の出現を警告している。

私たちが得られる教訓:生成AIとどう向き合うべきか

この衝撃的なニュースから、私たち一般消費者は何を学ぶべきだろうか。

- 「社内AIだから安全」という過信を捨てる

マッキンゼーのような巨大企業であっても、初期的なミスによって会話内容が筒抜けになる可能性がある。

社内用ツールであっても、極めて機密性の高い個人情報や顧客情報を安易に入力しない慎重さが必要だ。 - AIの出力を鵜呑みにしない

ハッキングによってAIの回答が「汚染」される可能性があることを知っておくべきだ。

重要な決断の根拠をAIに求める際は、必ず一次情報(信頼できる元の資料)を確認する癖をつける。 - セキュリティの基本を再確認する

AIという先端技術を扱っていても、弱点となるのはSQLインジェクションのような「古典的なミス」だ。

パスワードの管理や不審なリンクへの警戒といった基本動作は、AI時代においても最大の防御となる。

まとめ:AIの「 superpower 」を守るために

マッキンゼーのLilliは、コンサルタントに「スーパーパワー」を与える素晴らしいツールとして誕生した。しかし、その強力な知恵の泉は、一歩間違えれば攻撃者にとっての巨大な「データ資源」へと変わってしまう。

今回の事件は、AIの導入を急ぐ企業に対し、「セキュリティは後付けであってはならない」という強烈なメッセージを突きつけた。マッキンゼーがわずか2時間で見せた陥落は、決して他人事ではない。

AIが私たちの生活や仕事をより豊かにしていくことは間違いないが、その背後には常に、私たち人間には追いつけない速度で進化する「新たな脅威」が潜んでいる。そのことを忘れず、利便性と引き換えに、私たちはより高度な「デジタル的な警戒心」を養っていく必要があるだろう。